We leven in een tijdperk waarin de applicaties in een IT-landschap steeds diverser worden en zowel in private als public cloud worden gepositioneerd. Het belang van een goede integratie tussen deze applicaties wordt steeds groter. Tevens zien we ontwikkelingen in de markt, zoals aangescherpte privacywetgevingen, een groeiende bedreiging van cybercriminaliteit en risico’s op datalekken. Laten we daarom stil staan bij 5 tips voor het opzetten van een veilige integratie van een SAP-landschap.

1. Maak gebruik van een integratieplatform

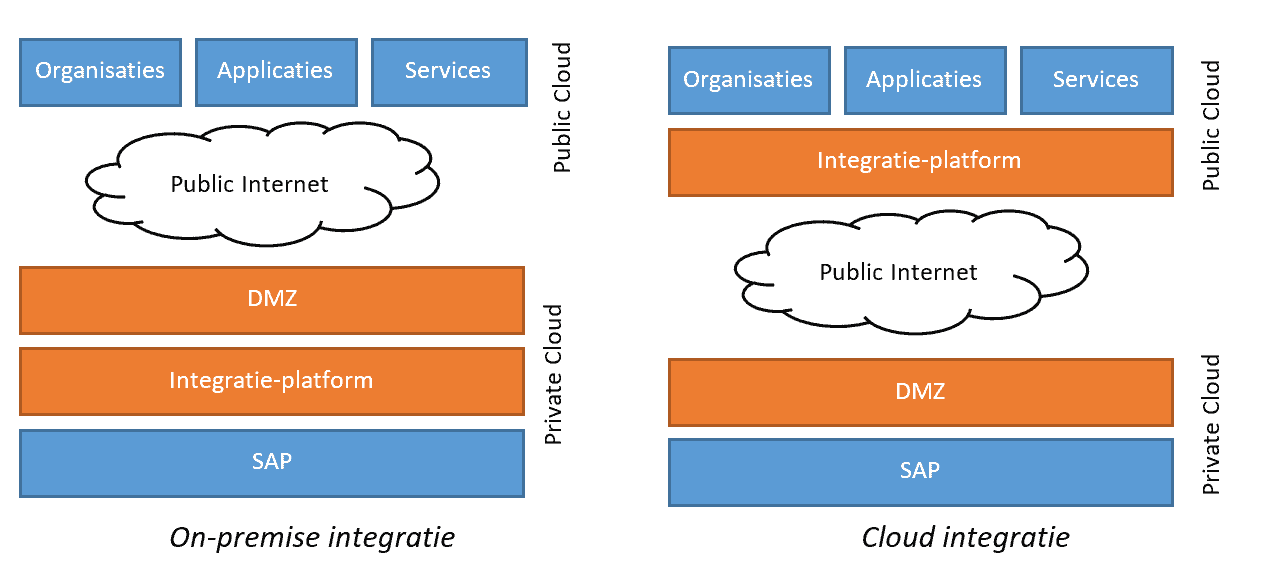

Een integratieplatform is de sleutel om de kwaliteit en veiligheid van koppelingen tussen applicaties te waarborgen. Zeker in een flexibel landschap, waarin verschillende cloud vormen (zoals private, public of hybrid) worden gecombineerd. Een integratieplatform regelt niet alleen al het verkeer, de connectiviteit en transformatie van en naar alle applicaties in het landschap, het zorgt er ook voor dat belangrijke back-end applicaties niet worden blootgesteld aan invloeden van buitenaf. Een integratieplatform dient bijvoorbeeld als buffer om een hoge load goed te stroomlijnen, zorgt voor gecontroleerde toegang en tevens de nodige logging voor eventuele security- en compliance-doeleinden. Tevens zal een integratieplatform worden voorzien van de laatste security patches en technische features als het gaat om het opzetten van connectiviteit met andere applicaties.

2. Pas netwerkscheiding en filtering toe

Veel applicaties en services worden vanuit de public cloud ontsloten en verwachten dit ook van een SAP-applicatie. Dit is pragmatisch te realiseren door de spreekwoordelijke gaten in de firewalls te prikken of VPN-verbindingen op te zetten. Echter zijn dit over het algemeen geen overzichtelijke en beheersbare oplossingen. Pak zo’n vraagstuk daarom goed aan en kies daarom voor netwerkscheiding door middel van een ‘demilitarized zone’, oftewel een DMZ. Een DMZ host staat aan de buitenkant van het IT-landschap en is vanuit het publieke internet benaderbaar. Daarbij is deze omgeving uitgerust met een applicatie gateway welke dient als een forward- en reversed-proxy (om het verkeer veilig naar binnen en buiten te leiden). De reverse proxy biedt tevens een extra ‘line of defense’ in de vorm van URL filtering. Bij on-premise scenario’s zien we hier meestal een SAP Web Dispatcher als oplossing. Bij gebruik van het SAP Cloud Platform kan dit een SAP Cloud Connector zijn.

Onderstaande figuur geeft inzicht in de beoogde on-premise en cloud integratiearchitectuur.

3. Geef prioriteit aan Access control

Het gebruikersbeheer in een integratie-oplossing wordt vaak onderschat. De berichten die door deze oplossingen gaan kunnen namelijk privacy- of bedrijfsgevoelige informatie bevatten. Zorg daarom voor een actief onderhoud op gebruikersbeheer en scherm dit af met rollen en autorisaties zodat niet iedereen de inhoud van de berichten kan bekijken. Zeker voor cloud applicaties zien we regelmatig dat het gebruikersbeheer niet actief worden onderhouden en gebruikerstoegang hierdoor onnodig actief blijft.

Maak tijdens het opzetten van connectiviteit met andere applicaties zoveel mogelijk gebruik van geavanceerde authenticatie methoden. Authenticatie enkel op basis van een gebruikersnaam en wachtwoord is vele malen risicovoller dan bijvoorbeeld een servercertificaat of OAuth-authenticatie.

Last but not least: zorg voor een goede password-managementvoorziening, waarin de toegangsgegevens van omliggende applicaties veilig worden opgeslagen.

4. Zorg dat alle verbindingen versleuteld zijn

Maak gebruik van sterkte encryptie-algoritmes en een veilige transportlaag. Zorg daarbij dat alle verbindingen naar externe applicaties worden versleuteld middels een geldig en ondertekend SSL-certificaat. Dit zorgt ervoor dat de gegevens die worden verstuurd niet inzichtelijk zijn voor onbevoegden. Maak daarom geen gebruik van HTTP- of FTP-verbindingen, gebruik in plaatst daarvan altijd HTTPS en SFTP of FTPS. Ongeldige certificaten zorgen voor verstoringen en zullen geen veiligheid kunnen waarborgen. Vergeet daarom niet om middels monitoringtools de aflopende geldigheid van certificaten in de gaten te laten houden en deze tijdig te vernieuwen. Een eenvoudige reminder in een centrale agenda volstaat natuurlijk ook.

5. Voorkom onnodige data-opslag

Als laatste tip: ga niet onnodig data opslaan in allerlei uithoeken van FTP-servers of andere fileshares. Ook deze data kan gevoelige informatie bevatten. Op hoe meer plekken deze data wordt opgeslagen, hoe groter het risico op een datalek is. Zorg daarom dat de gegevens goed en veilig van applicatie A naar B worden gestuurd. Mocht het toch nodig zijn om files weg te schrijven, zorg er dan voor deze data na loop van tijd opgeruimd of gearchiveerd wordt.

Heb je alles goed op orde? Ga dan zeker niet achteroverleunen, blijf scherp en hou de ontwikkelingen op het gebied van integratie en security goed in de gaten. Zorg ervoor dat de applicaties en componenten binnen het IT-landschap tijdig worden voorzien van de noodzakelijke patches en updates. Een integratie blijft immers een kwetsbare plek binnen een IT landschap.