Voorkomen is beter dan genezen. Dat geldt ook voor de beveiliging van SAP-omgevingen. Toch ligt daar wel een uitdaging, want SAP is zo complex, dat de meeste security officers onvoldoende know how hebben van deze specifieke omgeving. Lange tijd kwamen organisaties ermee weg om alleen aandacht te geven aan SAP-autorisaties vanuit het idee: als we ervoor zorgen dat we met rollen en rechten afschermen wie waar toegang tot heeft, dan houden we ook kwaadwillende personen automatisch buiten de deur. Die gedachte gaat echter in een connected enterprise niet langer op. SAP heeft zoveel connecties met andere systemen binnen en buiten de eigen organisatie, dat een andere manier van denken nodig is.

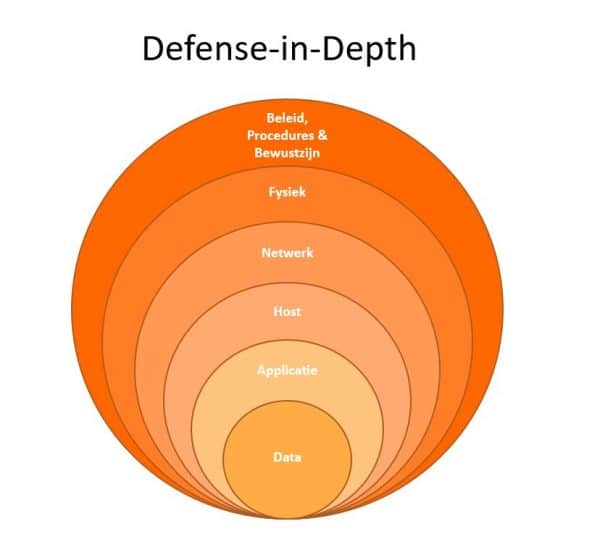

Kies voor een gelaagde benadering met meerdere verdedigingslinies

SAP is met name zo complex omdat de applicatie meerdere architectuurlagen heeft. Dit vraagt om een holistische securitybenadering. Dat is iets waar de meeste SAP-consultants niet in zijn getraind. Zij zijn hele goede applicatiespecialisten. Naast die applicatiekennis zullen ze zich nu ook een nieuwe denkwijze eigen moeten maken. Een denkwijze die lijkt op die van netwerk- en infrastructuurspecialisten, die security vaak vergelijken met een kasteel met meerdere verdedigingslinies. Dit principe wordt ‘defense in depth’ genoemd, waarbij het doel is om data via een gelaagde set aan maatregelen te beschermen.

Doe een beroep op externe expertise

Naast die andere manier van denken, heb je ook nog altijd heel veel inhoudelijke kennis nodig. De security guides van een gemiddeld SAP-product beslaan al snel 700 tot 800 pagina’s. En deze guides vormen slechts één bron. Je hebt ook nog de SAP security notes waarin recent ontdekte kwetsbaarheden staan; de Early Watch Alert, een operationeel rapport; de security optimization service, een geautomatiseerd basisrapport; de system recommendations met algemene aanbevelingen; en de configuration validation, een compliance rapport. Met zoveel verschillende bronnen is het voor SAP-consultants en klanten vrijwel onmogelijk om een compleet overzicht te hebben.

Het is daarom verstandig om externe expertise in te huren, want het is haast ondoenlijk voor een individuele SAP-klant om deze in-depth securitykennis zelf op te bouwen. Geef de partij waarmee je in zee gaat wel de mogelijkheid om jouw bedrijf door en door te leren kennen, want alleen dan kan er een goede analyse plaatsvinden van de kwetsbaarheden in jouw specifieke situatie en kan ook snel de juiste opvolging worden gegeven.

Geef vulnerability management meer nadruk in audits

Ook zullen vulnerability management en hardening van SAP veel meer aandacht moeten krijgen in audits. Gelukkig gebeurt dat nu ook. Bij externe audits voor bijvoorbeeld de jaarrekening of ISO27001 wordt vandaag de dag steeds kritischer gekeken naar de SAP-applicatie. Waar de audit zich voorheen toespitste op autorisatie en processen, nemen auditers tegenwoordig steeds vaker specialisten mee, zoals pentesters of privacy-experts. Dit resulteert in meer auditbevindingen en daarmee meer bewustzijn bij de directie.

Wees alert

Ondanks dit hogere bewustzijn laten veel bedrijven toch nog mogelijkheden om hun SAP-omgeving te wapenen onbenut. Dat bleek bijvoorbeeld toen SAP onlangs een gateway en message server-kwetsbaarheid aan het licht bracht. Lang niet alle bedrijven hadden die kwetsbaarheid direct gedicht. Sommige omdat ze de SAP security notes niet volgen. Andere wisten wel van de kwetsbaarheid, maar dachten nog wel tijd te hebben om maatregelen te nemen. En dit terwijl er binnen een week op Github al scripts verkrijgbaar waren om gebruik te maken van deze kwetsbaarheid.

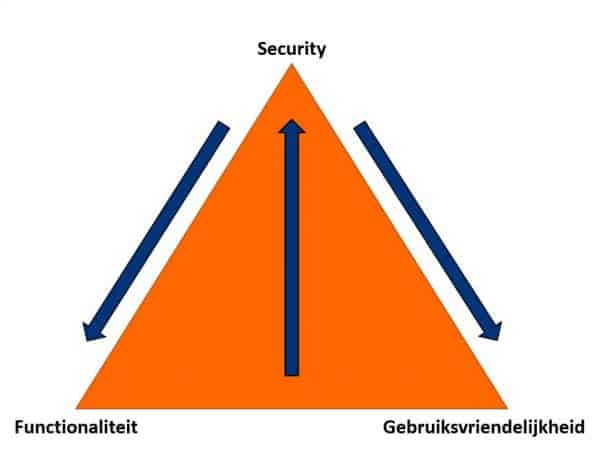

Hardening: vind het evenwicht tussen gebruiksvriendelijkheid en beveiliging

Security is altijd een driehoek tussen informatiebeveiliging, functionaliteit en gebruiksvriendelijkheid. Als je meer werkafspraken maakt en securitymaatregelen neemt, gaat dat ten koste van de gebruiksvriendelijkheid. Als de gebruiksvriendelijkheid laag is, gaan medewerkers work arounds verzinnen en schieten de maatregelen hun doel voorbij. Bij hardening (het mitigeren van risico’s) zul je dus altijd een goed evenwicht moeten vinden.

Waar dat evenwicht ligt, is voor ieder bedrijf anders. Ieder bedrijf zal immers andere risico’s lopen. Daarom probeert myBrand security altijd aan te vliegen vanuit de risico’s. De eerste vraag is dan: wat is het risico-acceptatieniveau van een klant? Vanuit dat acceptatieniveau kunnen we terug redeneren welke preventieve maatregelen we moeten nemen om de omgeving te ‘hardenen’ tegen securityrisico’s.

Security Webinar

Hoe je vulnerability management inricht en hoe je je hardening maatregelen zo kiest dat ze passen bij het risico-acceptatieniveau en de gewenste gebruiksvriendelijkheid, zijn onderwerpen die ter sprake komen in onderstaand Webinar.

Hoe sluit SAP Security aan bij jouw informatiebeveiliging?

In dit Webinar praten we met klanten en specialisten over de verschillende aspecten van SAP Security. Aan de hand van de stappen uit het cybersecurity framework (prevent, detect, respond & recover) kijken we naar een aantal SAP specifieke beveiligingsrisico’s en de wijze waarop deze kunnen worden aangepakt.

Naar het Webinar

Patrick Mensink

Information Security Officer bij myBrand

Let's connect